Le courriel est l’une des applications les plus anciennes d’internet. Il a été conçu à une époque où internet n’était pas encore un réseau public. Aujourd’hui, les cas d’usurpation d’identité utilisant l’email se multiplient car il est possible de renseigner n’importe quelle adresse dans l’en-tête « From » d’un courriel, ce qui a pour conséquence de faciliter divers abus tels que l’hameçonnage. Il existe aujourd’hui des solutions permettant de colmater cette faille et qu’il convient d’adopter pour renforcer la confiance dans le courriel.

À cet effet, trois mécanismes utilisant chacun le DNS ont été développés : SPF, DKIM et DMARC. Ensemble, ils protègent le titulaire d’un nom de domaine contre les courriels émanant prétendument de lui. Chez les destinataires, ils facilitent également la détection des tentatives d’usurpation. Cette protection n’est cependant pas automatique ; chaque utilisateur ou opérateur d’un service de courriel doit faire la démarche volontaire de configurer SPF, DKIM et DMARC pour se protéger.

Nous avons voulu réaliser une étude sur l’usage de SPF, DKIM et DMARC au sein de la zone .fr et mesurer, entre autres, la qualité des configurations DNS relatives à l’e-mailing. En voici quelques résultats.

Quelques chiffres-clefs

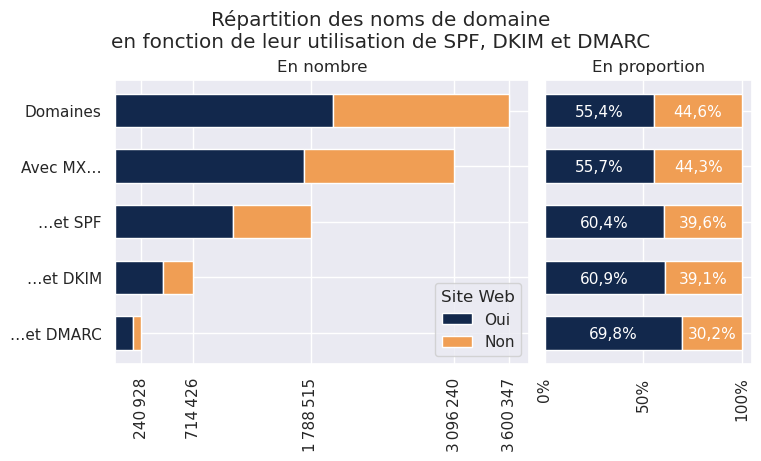

Cette étude porte sur 4 029 741 domaines extraits de la zone .fr dans la nuit du 30 au 31 janvier 2023. Sur ces 4 millions, 3 600 347 sont publiés ; parmi eux, 3 096 240 publient un enregistrement MX.

Nous constatons que, parmi les domaines publiant des enregistrements MX :

- 57,8 % publient une politique SPF ;

- 23,1 % publient au moins une clef DKIM ;

- 7,8 % publient une politique DMARC.

Si nous nous restreignons aux domaines associés à un site web, nous observons un taux de déploiement légèrement supérieur :

- 62,7 % pour SPF ;

- 25,2 % pour DKIM ;

- 9,8 % pour DMARC.

Aujourd’hui, moins de 10 % des noms de domaine publiés dans la zone .fr exploitent pleinement le DNS pour assurer l’authenticité de leurs envois d’e-mails

SPF

Parmi les politiques SPF déployées sur le .fr, nous recensons très peu de problèmes techniques de configuration. Nous avons compilé quelques bonnes pratiques dont nous avons testé la bonne mise en œuvre. Sur 1 891 368 domaines publiant une politique SPF, nous observons que :

- 97,74 % ont une politique SPF suffisamment restrictive (sans « +all » ni de plages IP trop grandes) ;

- 98,69 % ont migré du type SPF, dont l’usage est désormais proscrit, vers le type TXT ;

- 98,94 % n’utilisent pas le mécanisme « ptr », dont l’usage est également proscrit ;

- 99,16 % veillent à avoir exactement un enregistrement TXT contenant une politique SPF ;

- 99,61 % ne listent pas d’adresses IP privées ou réservées (non routables sur internet) ;

- 99,74 % ont un jeu d’enregistrements TXT qui tient dans un message DNS de moins de 512 octets (au-delà, les performances se dégradent) ;

- 99,83 % publient une politique SPF exempte d’erreur de syntaxe ;

- 99,995 % publient une politique SPF pouvant être évaluée sans dépasser la limite de 10 requêtes DNS exigée par la RFC 7208 (sans compter les sous-politiques incluses par « include » ou « redirect »).

Au moins 97 % des noms de domaine en .fr ont une politique SPF qui respecte les bonnes pratiques.

Nous avons ensuite étudié les 20 politiques SPF les plus fréquentes.

Ce « top 20 » comporte 17 politiques associées à des organismes de diverses catégories : des hébergeurs ou des bureaux d’enregistrement (BE), qui les installent par défaut, des agences web et des prestataires d’e-mailing.

Nous avons également pu constater qu’un domaine qui publie une politique SPF identifiant un prestataire d’e-mailing ou une agence web a de très grandes chances d’avoir développé un site web.

Nous avons ensuite recensé les 20 sous-politiques les plus souvent incluses dans les politiques SPF, dont la liste figure dans le tableau ci-dessous.

|

Rang |

Nom inclus |

Organisme |

Catégorie |

| 1 | mx.ovh.com | OVH | Hébergeur, BE |

| 2 | _mailcust.gandi.net | Gandi | Hébergeur, BE |

| 3 | spf.protection.outlook.com | Microsoft (Office 365) | Suite collaborative |

| 4 | spf.jabatus.fr | O2Switch | Hébergeur, BE |

| 5 | _spf.google.com | Google Domains | Suite collaborative, BE |

| 6 | spf.mailjet.com | Mailjet | Prestataire e-mailing |

| 7 | spf.webapps.net | Register.it | Hébergeur, BE |

| 8 | spf.infomaniak.ch | Infomaniak | Hébergeur, BE |

| 9 | _spf.mail.hostinger.com | Hostinger | Hébergeur, BE |

| 10 | spf.mandrillapp.com | Mailchimp | Prestataire e-mailing |

| 11 | wanadoo.fr | Orange Business | Hébergeur, BE |

| 12 | sendgrid.net | Sendgrid | Prestataire e-mailing |

| 13 | spf.sendinblue.com | Sendinblue | Prestataire e-mailing |

| 14 | emailsrvr.com | Rackspace Mail | Hébergeur |

| 15 | _spf.kundenserver.de | Ionos | Hébergeur, BE |

| 16 | _spf.perfora.net | Ionos | Hébergeur, BE |

| 17 | spf.webmo.fr | Magic Online | Hébergeur, BE |

| 18 | _spf.alwaysdata.com | AlwaysData | Hébergeur, BE |

| 19 | _spf-optimail.linkeo.com | Linkeo | Agence web |

| 20 | spf.viaduc.fr | Viaduc | Agence web, BE |

DKIM

DKIM est beaucoup moins répandu que SPF : 23,1 % des domaines de la zone .fr publient au moins une clef DKIM à la racine.

Nous constatons que parmi les domaines ayant déployé DKIM, 60,8 % ont un site web.

L’analyse des sélecteurs DKIM les plus utilisés et des caractéristiques des clefs publiques DKIM est en cours et fera l’objet d’une publication dédiée.

DMARC

DMARC reste peu déployé dans la zone .fr : 7,8 % des domaines publient une politique DMARC.

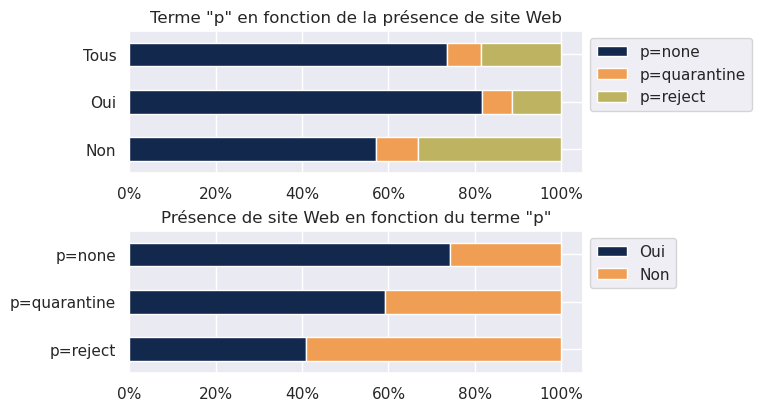

Nous nous sommes intéressés à la qualité de la configuration en analysant la répartition des termes « p=reject », « p=quarantine » et « p=none » dans les politiques DMARC. Ainsi, parmi les domaines publiant une politique DMARC, nous notons que :

- 73,6 % publient une politique « p=none » : par conséquent, les serveurs mail destinataires ne rejettent pas les messages qui semblent être des tentatives d’usurpation d’identité ;

- 18,5 % publient « p=reject » : les tentatives d’usurpation sont alors bloquées ;

- 7,9 % publient « p=quarantine » : dans ce cas, les tentatives d’usurpation vont dans la boîte « Spams » ou sont mis de côté pour un examen ultérieur.

Parmi les domaines ayant un site web, ces proportions sont les suivantes : de 81,6 %, 11,3 % et 7,0 %. En revanche, parmi les domaines sans site web, le « p=reject » est surreprésenté, sans pour autant être majoritaire : il s’agit de noms de domaine parqués ou achetés à titre défensif.

Plusieurs raisons permettent d’expliquer le faible déploiement de configurations strictes de DMARC :

- pour déployer DMARC, il faut au préalable avoir déployé SPF et DKIM (sauf si le domaine déclare ne jamais être à l’origine de courriels, dans ce cas SPF et DMARC suffisent) ;

- des erreurs de configuration chez le destinataire peuvent « casser » SPF ou DKIM et ainsi provoquer des problèmes de délivrabilité chez les domaines expéditeurs ayant une politique DMARC stricte ;

- certains systèmes de listes de diffusion relaient les courriels sans tenir compte des problématiques introduites par SPF et DKIM, ce qui provoque des faux positifs de façon similaire ;

- enfin, de manière générale, les erreurs de configuration chez l’expéditeur comme chez le destinataire pouvant entraîner la perte d’e-mails. Ce sont précisément les titulaires de domaines dotés d’un site web (donc d’une présence en ligne développée de laquelle émane un enjeu de délivrabilité plus fort) qui sont réticents à durcir leur configuration DMARC.

La viabilité d’une politique DMARC stricte dépend d’un nombre important d’acteurs avec des niveaux de compétence et de réactivité variés vis-à-vis de l’évolution des standards. En conséquence, une configuration DMARC stricte (p=reject) accroît le risque de rejet d’e-mails authentiques par les systèmes de courriels des destinataires.

Une faible proportion de la zone .fr protégée contre l’usurpation d’identité par e-mail

La proportion de noms de domaine en .fr protégés contre l’usurpation est très faible : seuls 48 421, soit 1,3 % de toute la zone .fr, publient une politique DMARC « p=reject ». Pour autant, les usurpations d’identité peuvent être lourdes de conséquences : à la fois pour les internautes, qui s’exposent à l’hameçonnage, mais également pour l’image de marque du titulaire/émetteur du courriel.

L’Afnic propose une formation dédiée à ces trois protocoles que sont SPF, DKIM et DMARC pour vous permettre de configurer une politique e-mail garantissant l’authenticité et la recevabilité de vos communications mail via le DNS. Une prochaine session a lieu les 20 et 21 avril 2023 ; n’attendez plus pour protéger votre présence en ligne des acteurs malveillants !